Cryptographie quantique, cryptographie résistante au quantique : quelles différences ? - TheGreenBow

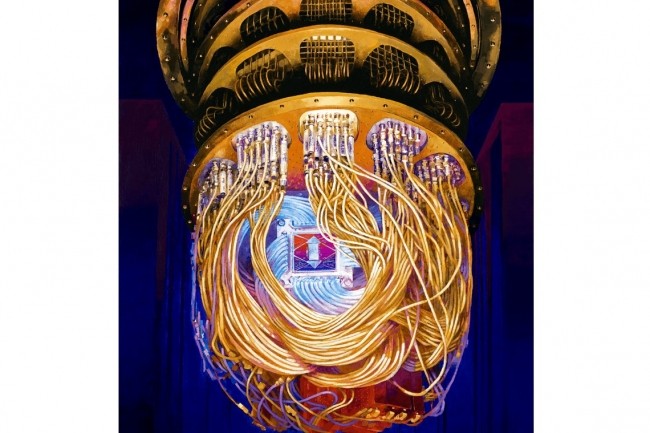

Des appels téléphoniques sécurisés par Cryptographie Post-Quantique – un premier pilote mondial réussi par Thales

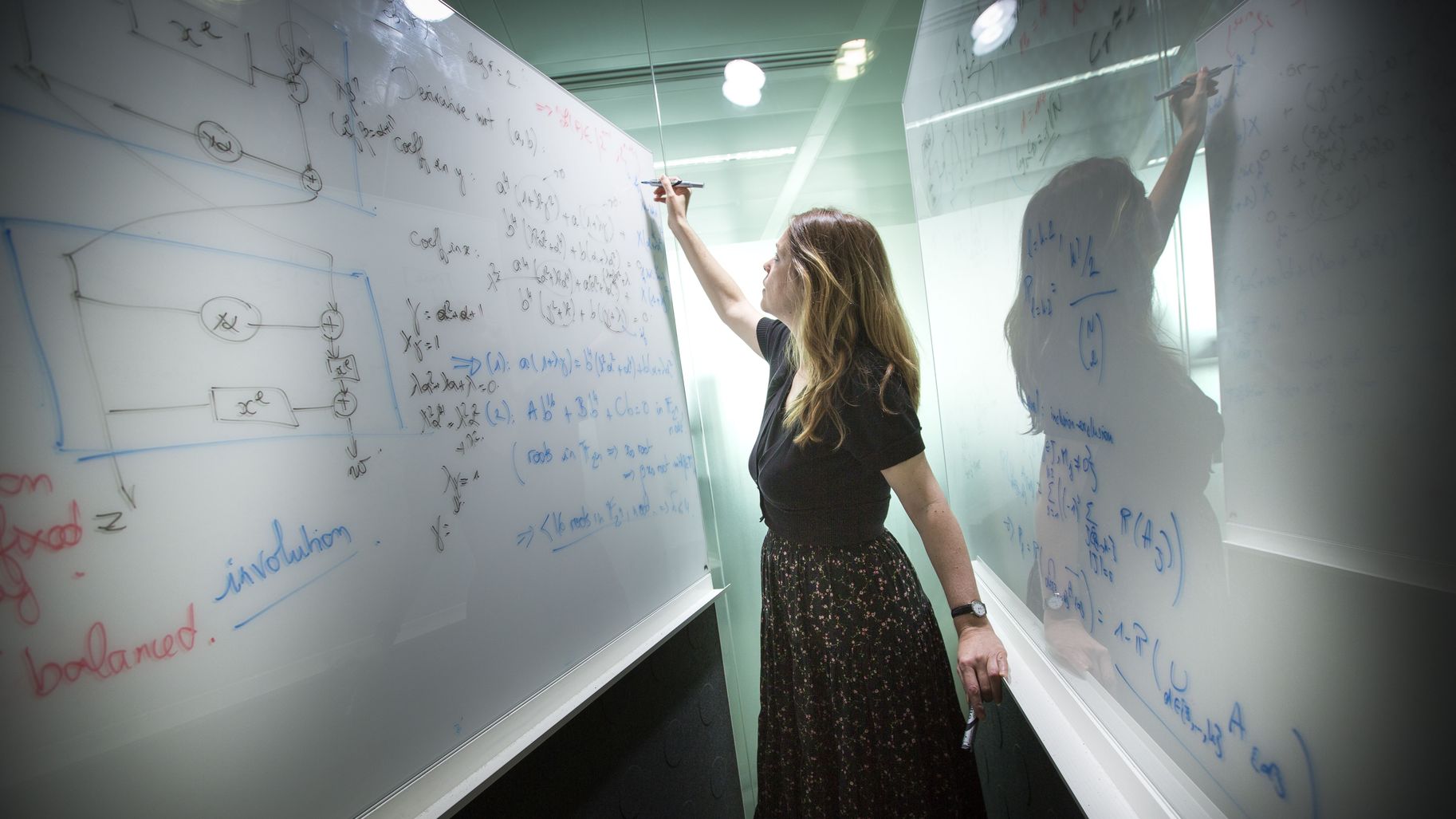

WebTech#SCS - La cryptographie post-quantique et les enjeux associés aux implémentations des algos proposés

Cryptographie Post-quantique Et Cryptographie Résistante Quantique Pqc Nouveaux Algorithmes Cryptographiques Sécurisés Contre Les Ordinateurs Quantiques Illustration Generative Ai | Photo Premium

Cryptographie post-quantique : la France bien représentée parmi les finalistes désignés par le NIST américain

Un algorithme candidat au chiffrement post-quantique est craqué par un PC utilisant un seul cœur et en 1 heure, les chercheurs se sont appuyés sur les mathématiques pures pour le craquer